SDP vs. VPN vs. 零信任,后来者居上?

openlab_4276841a

更新于 4年前

openlab_4276841a

更新于 4年前

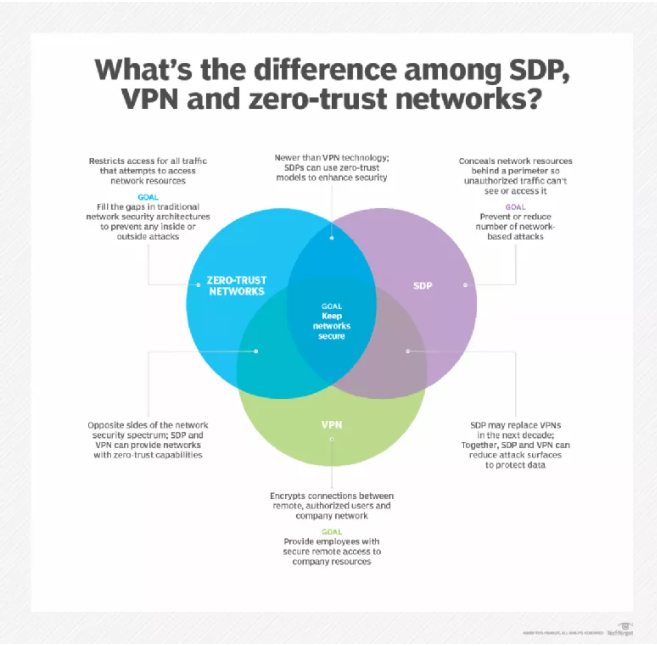

本文介绍了VPN、SDP和零信任网络之间的相互关系。迄今为止,VPN在网络安全领域的地位比较高,SDP和零信任网络目前还比较新,他们推出的目的就是为了填补VPN的空白。不过,VPN在网络安全方面的成功大家都有目共睹,而SDP和零信任仍处于新生阶段。

定义SDP,VPN和零信任

SDP使用控制器根据身份策略通过安全**对授权用户进行身份验证,并将其连接到公司网络资源或应用程序,无论资源位于数据中心、云服务中的任何位置。组织可以部署SDP技术来减少网络攻击,包括DoS攻击或MITM攻击。

VPN:VPN是virtual private network的缩写,是对公司网络和授权的最终用户设备之间的隧道进行加密。通过VPN,远程员工可以访问网络资源,就像在办公室中直接连接公司网络一样。VPN为员工提供了安全的远程访问,无论他们是在办公室、家中还是在分支机构。

如果企业有大量远程工作需求,则可以部署VPN技术。不过,VPN也并非没有缺点,VPN的缺点包括缺乏对各种类型的现代设备的支持,例如需要网络访问的物联网和移动设备。

零信任:零信任网络也就是不信任任何人,会限制每个用户对网络资源的访问,无论用户之前是否访问过相同的资源。任何试图访问零信任网络中资源的用户或被管理设备都必须经过严格的验证和身份认证过程,即使该用户或客户就位于公司办公室内。

零信任模型可以揭露传统网络安全体系结构中的潜在漏洞,但往往也会带来复杂性。企业必须确保权限和授权的不断更新和准确性。零信任适用于处理高度机密或敏感数据的企业。

SDP与VPN

尽管目前厂商还是在吹捧VPN,但SDP才是企业网络安全的未来。SDP技术试图取代VPN的功能并改善VPN的缺点。

目前VPN仍被广泛使用,但是,在接下来的十年中,SDP将会成为下一代网络安全技术的代表。除此之外,组织还可以考虑同时部署SDP和VPN。SDP技术可以填补VPN服务中的安全漏洞。

VPN与零信任网络

VPN和零信任能力存在于网络安全的两端。VPN可以为授权的远程用户和受管设备提供连接,而零信任网络则始终限制对所有用户的访问。随着网络攻击的进一步发展,VPN可能不足以抵御,尤其是当攻击者以某种方式获得授权访问时。在零信任功能下,无论攻击者是否获得授权的凭据,攻击者仍将受到限制。

如果企业将SDP和VPN技术结合使用,那么其也可以将VPN和零信任功能结合在一起,因为SDP可以使用零信任模型,通过划定一个清晰的网络边界,并在网络内使用微分段来创建安全区域,从而增强SDP安全性。

SDP与零信任网络

SDP技术可以使用零信任功能进一步保护网络资源,用户不仅无法查看或访问隐藏在外围的网络资源,而且这些用户将始终经过严格的身份验证过程才能访问资源。

零信任还包括零信任网络访问(ZTNA),这是Gartner创造的术语,用于描述基于身份和上下文在网络应用程序或资源周围创建边界的技术。许多人认为ZTNA和SDP可以交替使用。

SDP和零信任网络的目标是为了实现更高的安全性,未来企业网络安全可能因此发生重大变革。

原文链接:

https://searchnetworking.techtarget.com/feature/SDP-vs-VPN-vs-zero-trust-networks-Whats-the-difference

0个评论